更主要的是,用于传布不平安或恶意使用的虚假开辟者帐户与实在帐户很类似,用来棍骗不知情的用户,最终让他们感应迷惑。比来的一个例子中,研究人员发觉了一款冒充的利用Unicode字符技巧的使用法式WhatsApp,以给出通过官方帐户分发的假象。

收集犯罪世界中的一种常见做法是使恶意软件看起来像大大都俄然风行起来的游戏app版本。这些法式要么预定发布,要么在某些国度的官方商铺中不成用。这种环境在PokémonGO、Prisma和Dubsmash上都发生过,全球共添加了数十万例传染。

另一品种似的策略是笼盖窗口,它被普遍用于间谍软件中,窃取Android中的凭证。在这个过程中,恶意软件不竭跟踪用户正在利用的使用法式,当它与某个方针使用法式分歧时,它会显示本人的对话框,该对话框看起来就像合法使用法式,向用户请求根据。

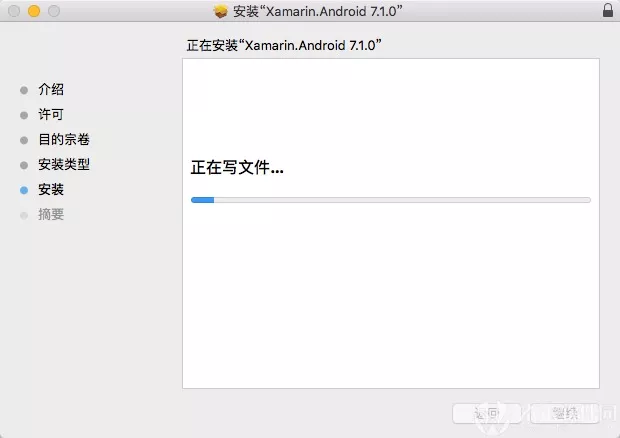

到目前为止,恶意代码躲藏在设备上的最简单方式是将其作为系统使用法式主动封闭,并尽可能不被留意。xamarin安卓如安装完成后删除使用法式图标,利用系统使用法式以及其他受接待使用法式的名称、安装包和图标攻下设备这些策略,会出此刻代码中,就像银行木马一样将代码主动转换为Adobe Flash Player以窃取根据。

近年来,挪动范畴不断有一个成长趋向就是将过去分歧类型的恶意软件组合成一个可施行文件。LokiBot就是如许一个例子,它是一种银行木马,能够荫蔽窃取设备中的消息;可是,若是用户测验考试移除办理员权限来卸载,它就会通过加密设备的文件来激活其勒索功能。

因为之前的Google Bouncer(此刻改名为Google Play Protect)使收集犯罪分子可以或许将恶意软件上传到官方商铺,xamarin安卓因而攻击者选择将此类行为包罗在内,试图绕过节制办法……并且它很无效(至多在一段时间内)!

新的多平台开辟框架和新的编程言语不竭呈现。给误导恶意软件阐发师带来了便当,好比利用Xamarin设想使用法式或利用Lua代码施行恶意号令。该策略改变了可施行文件的最终系统布局,并添加了复杂程度。

将样本阐发复杂化的另一种方式是将恶意功能划分为可以或许相互交互的一组使用法式。如许,每个使用法式都是具有权限和恶意功能的子集,然后他们互订交互以实现更多目标。并且,阐发师若想领会恶意软件的真正功能,他们必需可以或许拜候所有零丁的使用法式,就像拼图一样。

要与C&C办事器或其他恶意使用进行通信,xamarin安卓恶意软件需要传输消息。这能够通过保守的开放通道或躲藏通道(个性化通信和谈、亮度调理、叫醒锁、CPU操纵率、内存空间、声音或振动级别以及加快计等)完成。

阿里聚平安(由阿里巴巴平安数出品,面向企业和开辟者供给互联网营业平安处理方案,全面笼盖挪动平安、数据风控、内容平安、实人认证等维度,并在业界率先提出以营业为核心的平安,赋能生态,与行业共享阿里巴巴集团多年沉淀的专业安万能力。