一)入侵小說網

當一切入侵方法無效時,使用暴力破解,無限窮舉,嘗試100億次,總能找到正確的密碼。

100億次顯然太多了,因為人們常用的密碼極有規律,將生日、QQ號、幸運數字、手機號等拆分重組,也許僅需嘗試100次,就能得到對方的密碼。

數以億萬的密碼組合中,總會有一些密碼會經常出現,如,123456、admin,在弱密碼TOP 100中,分別位列第一位和第十一位。

烏克蘭武裝部隊的自動化控制系統,服務器用戶名和密碼分別是“admin”、“123456”。

真正的漏洞是人,這是技術永遠也無法彌補的。

陽光透過玻璃剛好照到躺椅上,哥哥和往常一樣看小說,無限愜意,發現有個小說網站居然沒廣告,於是搞它。

小說網站通常都使用一套名為“傑奇CMS”的源碼,順手在網址後輸入admin,看能否進入管理員登錄頁面。

使用常用密碼登錄,均失敗,網站頁面也沒有留QQ、電話之類的信息… 不好猜啊。

whois查詢域名註冊信息:http://whois.chinaz.com/

這種方法一般都能查到站長的郵箱、名字等信息,哥哥的運氣一如既往的不好,居然什麼都查不到…

百度搜“傑奇CMS漏洞”,發現這套程序只在2012年被爆出有SQL注入漏洞 和 XSS漏洞,這麼久時間過去了,應該打補丁了,暫時放下這個思路。

在線掃描服務器常用端口:http://tool.chinaz.com/port/

發現3389端口開啟,這個端口是Windows系統遠程登錄用的,所以這個網站的服務器必然是Windows系統,這就好辦多了。

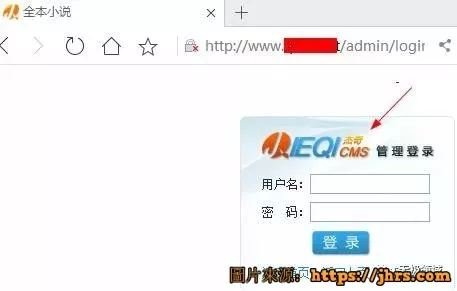

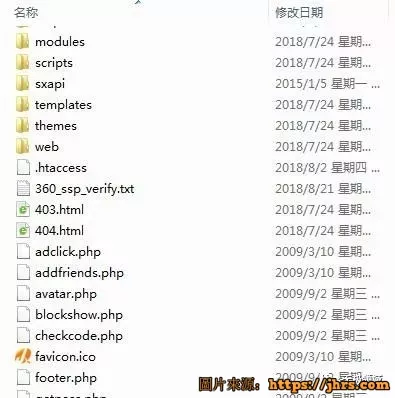

接下來嘗試網站備份文件,一般的站長都會定期備份網站,防止因意外導致數據丟失。

根據哥哥多年的建站經驗,備份名一般是“wwwroot”、”www”、”bak”、“beifen””網站的域名”,後綴通常是zip、rar;

這裡假定此次入侵的網址是:www.vipsrc.com,列出可能存在的備份文件,如下:

www.vipsrc.com/wwwroot.zip

www.vipsrc.com/www.zip

www.vipsrc.com/vipsrc.zip

… …

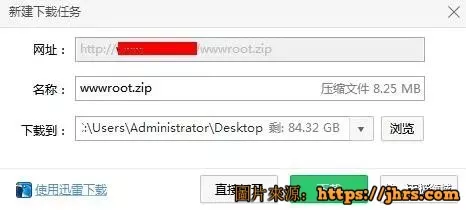

共列出10組可能存在的文件,並依次在瀏覽器打開,驚喜發生了,成功下載到對方網站備份的源碼…

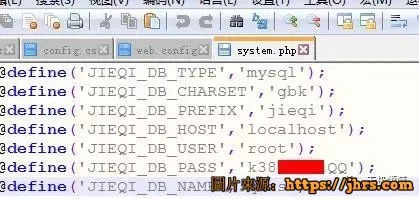

代碼中一般有網站的數據庫用戶名和密碼,使用軟件“notpad”批量搜索源碼中含有“pass”的文件,成功找到數據庫用戶名和密碼。

代碼中一般有網站的數據庫用戶名和密碼,使用軟件“notpad”批量搜索源碼中含有“pass”的文件,成功找到數據庫用戶名和密碼。

數據庫用戶名:root ;

數據庫密碼:對方的QQ號,下圖打碼的部分。

此時哥哥一臉淫笑,“root”代表的是超級權限的意思,意味著很大概率能拿下服務器權限,一旦服務器權限到手,想幹嘛就乾嘛,哪怕格式化硬盤都行~~

先嘗試登錄數據庫,新增個網站管理員賬號和密碼,這樣就能登錄這個網站的管理後台了。

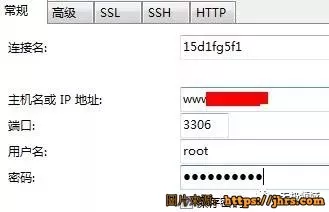

使用軟件“Navicat for MySQL”登錄對方網站的數據庫,連接名隨便寫,其餘的對號入座。

居然失敗了,服務器不允許連接…

居然失敗了,服務器不允許連接…

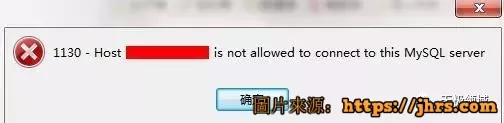

既然開了3389端口,不如用數據庫密碼登錄試試,一般人都習慣用同個密碼。

服務器的管理員用戶名一般是:administrator ;

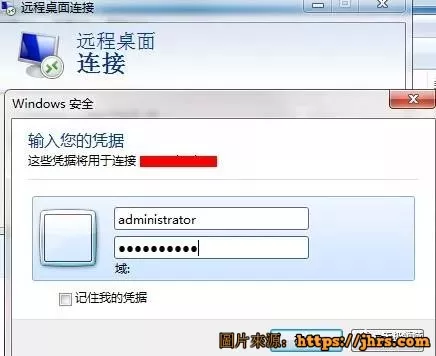

同時按 win + R 鍵,輸入“ mstsc ”,按回車鍵,打開遠程登錄功能,輸入管理員用戶名和密碼。

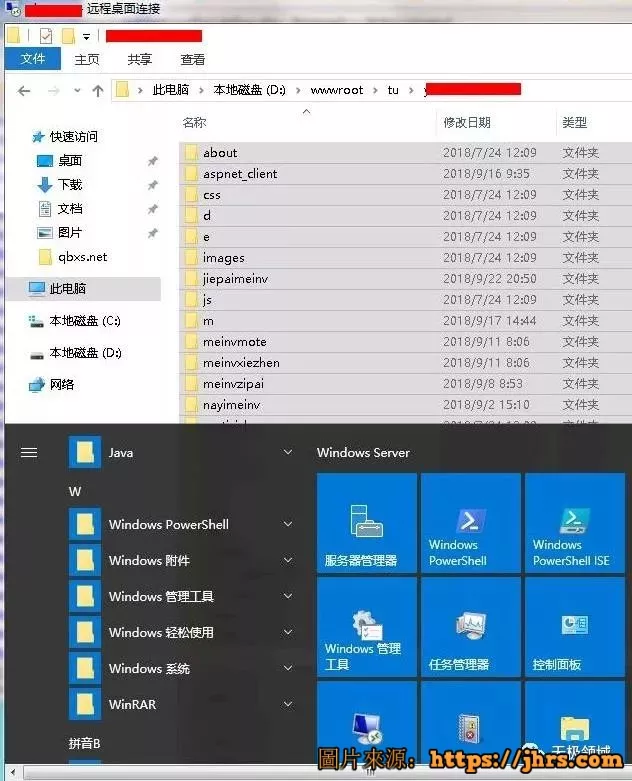

成功登陸服務器,服務器權限在手,想幹嘛就乾嘛~

win2016,這個服務器下還有其他幾個網站,其中一個站是色情圖片。

事了拂衣去,深藏功與名。

放在幾年前,哥哥肯定要放N個木馬,避免控制權丟失,這些被控制的服務器可以用來發動DDOS攻擊、掛網馬 … 還是有一定價值的。

二)批量入侵,各集團、企業、學校…集體淪陷

將這個思路放大,基於網站常見的備份文件名,實施批量入侵。

1.通過百度搜索關鍵詞,採集大量網址;

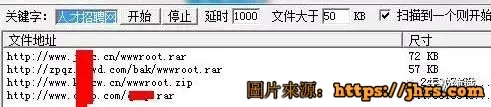

2.用軟件批量嘗試這些網站是否有備份源碼,如果有,則下載。

下圖是招聘網的源碼:

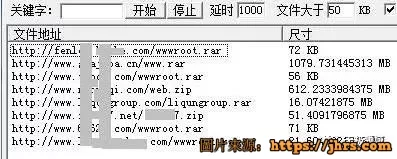

下圖是各大集團的網站源碼:

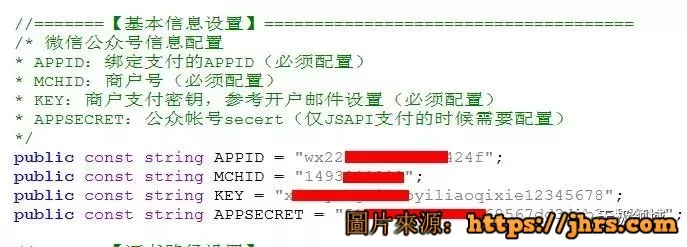

下面是我從這些代碼中獲取的敏感信息:

這是某醫藥集團的公眾號密鑰,貌似能用來群發信息。

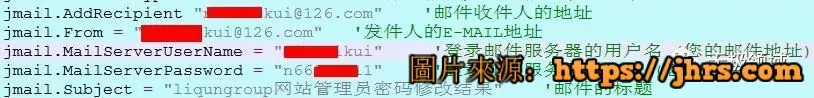

這是利群集團的郵箱密碼:

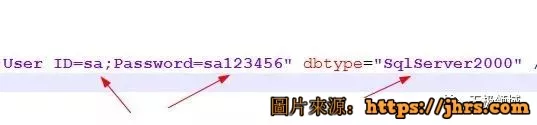

下圖是某集團的數據庫信息,用戶名是“sa”,密碼是“sa123456”,使用的是mssql2000這款數據庫…

老司機都懂,“sa”的權限極高,使用一款叫“SQLTOOLS綜合利用工具”的軟件能獲取系統權限,於是又搞定一台服務器的管理權限。

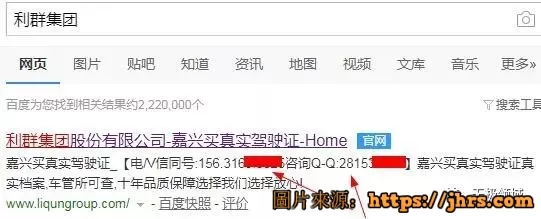

部分網站已經被入侵了,如下圖的利群集團官網,被人掛了廣告。

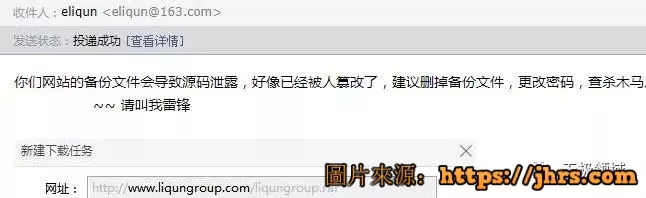

順手發個郵件給他們客服,避免產生損失。

君子生非異也,善假於物!

既然部分網站已經被入侵過了,那麼下載一款“web木馬掃描軟件”,掃描這些網站的源碼,如果發現被植入後門,哥哥甚至都不用自己動手,用前人留的後門能直接獲取網站權限。

就這樣,又輕鬆搞到幾個網站的權限。

三)利害

前面提到的招聘網,其數據庫有用戶的個人信息,可用來賣錢或搞營銷。

服務器權限可用來發動DDOS攻擊、挖礦 ….

個別有資金業務往來的網站,甚至能被直接竊取資金…

這些在圈裡都不是什麼秘密,這麼多年見過太多一夜賺百萬的人,也有太多人被警察叔叔請去喝茶,接著就失聯了。

萬事皆有法,萬法皆有度,此謂拿捏。

躲避的方法其實也有很多,牽扯到一個算法,只要掌握算法規則,就能安全無恙。

只有兩種人活的久,心思縝密或急流勇退。

相關閱讀:《暗網 網絡黑市 10秒破解小米密碼》

最後:本文所牽扯到的網站,均已告知對方漏洞,入侵違法,不建議嘗試。這個世界很多學問是相通的,一法通,萬法皆通。哥哥的技術非常菜,可怕的是這麼菜都能獲取如此多的信息。

本文转载自微信公眾號,原文链接:無極領域,本文观点不代表江湖人士立场,转载请联系原作者。