看近年来的路由器后门,大都是内置了超等暗码,可间接登录路由办理后台,或是后台开启了FTP,能够肆意文件上传下载等,再有就是具有一些很较着的“缝隙”,这些勉强也说得过去。但若是间接监听端口,能够施行号令上传下载文件,那就有点太说不外去了这些功能是不是有点过了呢?

磊科(NetCore)路由器中内置了一个叫做IGDMPTD的法式,按照它的描述该当是IGD MPT Interface daemon 1.0。该法式会随路由器启动,并在公网上开放端口,攻击者能够施行肆意系统号令、上传下载文件,节制路由器。

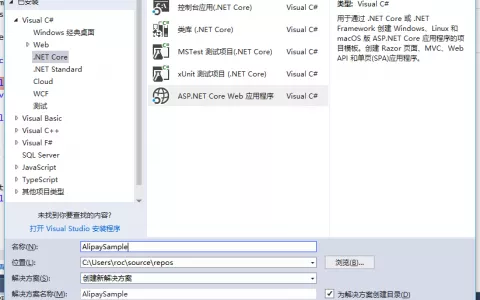

一切的起头源自于本年8月份买了一个磊科(NetCore)家用路由器。随后发觉IGDMPTD,并做了测试东西验证。

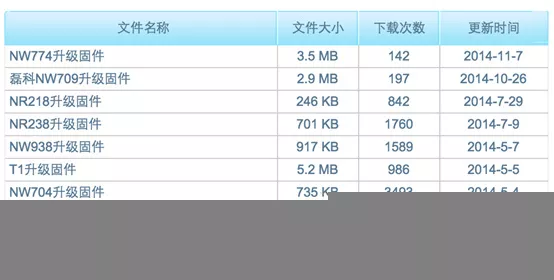

Google后发此刻本年8月25日,趋向科技的研究员Tim Yeh颁发文章描述了这个”疑似后门”的IGDMPTD,并演讲厂商。

随后在本年10月3日Tim Yeh再次颁发文章,指出磊科官方并未完全删掉这个”后门法式”。

随后我在京东采办两款NW774路由器,并安装官方最新升级固件(2014-11-7日更新),发觉利用8月份编写的测试东西不需点窜仍可一般利用。

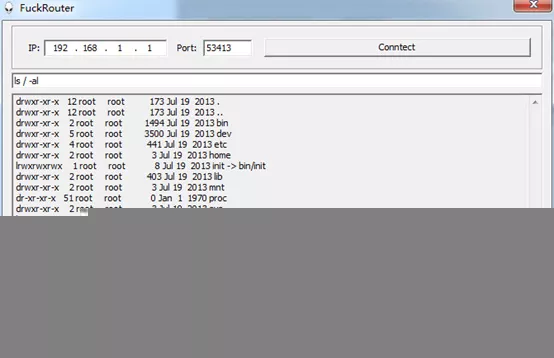

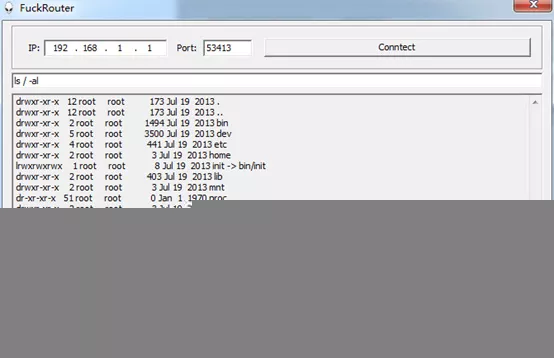

先拿我本人的路由器来测试一下。IGDMPTD的第一项功能就是能够施行Command。如下图所示,至于能施行哪些号令,这取决于路由器系统中busybox的阉割程度。

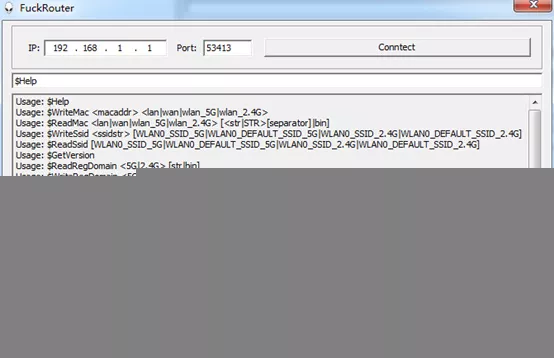

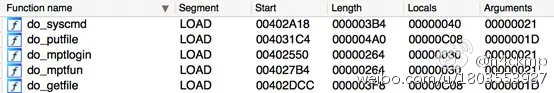

第三项功能是IGDMPTD内置了良多功能函数,具体功能和版底细关,下图是我利用的路由器版本供给的MPT功能。

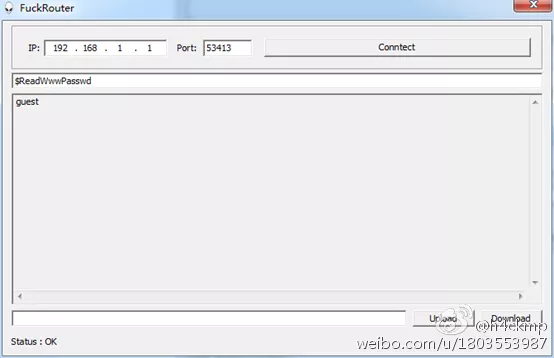

留意看$Read这条指令,能够获取路由器WEB登录暗码,下图中的guest就是我路由器办理员登录暗码。比拟之下,DLink内置一个全能暗码来登录路由办理页面几乎弱爆了。

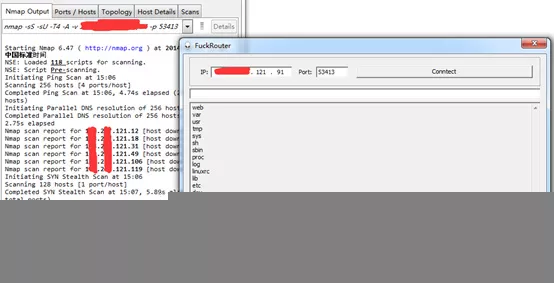

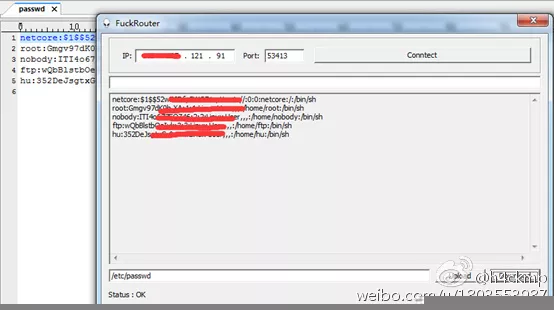

以上测试情况是内网。若是这个端口只是开在内网,那就没什么问题了,便利调试和维护路由器。但恐怖的是IGDMPTD监听的IP地址是INADDR_ANY,,意味着这个端口将暴漏在公网上。为了验证该法式的风险,我用nmap随便扫了几个IP,并下载了/etc/passwd文件。

到这里相信大师曾经见识到IGDMPTD的恐怖之处了。但愿官方能给公共一个合理的注释,我相信这是开辟人员为了便利调试设备留下的法式,只是不小心将IP绑定在了公网。

/bin目次下具有一个”功能强大”的可施行文件igdmptd,该法式会随路由器启动,并监听端口,通过逆向阐发发觉其供给了肆意号令施行、内置功能、文件上传下载功能。

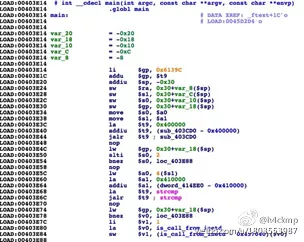

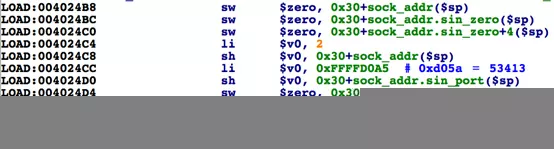

法式运转情况为MIPS(Big Endian)。将igdmptd拖进IDA可主动识别,将法式解析为mips汇编指令。

通过IDA静态阐发能够发觉几个比力有特点的函数。这也是igdmptd的次要工作函数,igdmptd的恐怖之处就在于这几个函数。

验证通过会将登岸形态保具有全局变量中,第二次发包时就会绕过口令验证部门。也就是说,只需igdmptd被人成功毗连一次,后来者可间接发包利用igdmptd的其他功能,除非路由器重启,全局变量重置。

【江湖人士】(jhrs.com)原创文章,作者:江小编,如若转载,请注明出处:https://jhrs.com/2018/20376.html

扫码加入电报群,让你获得国外网赚一手信息。